Criar e configurar uma vpn site-to-site sobre a nuvem pública

pt:Criar e configurar uma vpn site-to-site sobre a nuvem pública

pl:Tworzenie i Konfigurowanie sieci vpn site-to-site na chmurze publicznej

ja:作成およびパブリック クラウドに、vpn サイトにサイトを構成します。

zh:创建和配置 vpn 的站点站点的指针在公共云上

de:Erstellen Sie und konfigurieren Sie eines Vpn-Standort-zu-Standort auf der Public Cloud

nl:Maken en configureren van een VPN-site-to-site op de Public Cloud

it:Creare e configurare una vpn site-to-site su Cloud pubblico

he:ליצור ולהגדיר של vpn כדי אתר על הענן הציבורי

ro:Crearea şi configurarea un vpn site-la-site pe Cloud publice

ru:Создайте и настройте vpn site-to-site на общедоступных облаках

ar:إنشاء وتكوين vpn موقع إلى موقع في "سحابة عامة"

es:Crear y configurar una vpn de sitio a sitio en la nube pública

en:Create and configure a vpn site-to-site on the Public Cloud

fr:Créer et Configurer un vpn site à site sur le Cloud Public

Este artigo foi traduzido por um sistema de tradução automática. Você pode visualizar a fonte do artigo aqui.

Léxico

IKE : Chave de Internet Exchange

ESP : Protocolo de segurança de encapsulamento

Hash : sequência de números gerados a partir de uma sequência de letras, irreversíveis.

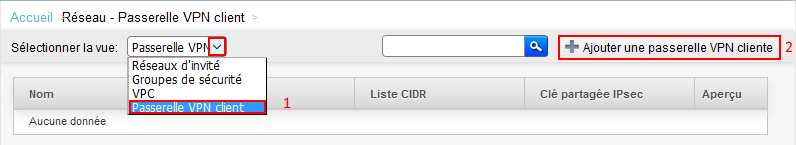

Passo 1 Criar um gateway VPN

Clique com o botão esquerdo no menu "rede"

1. Escolha View "Gateway VPN client"

2. Clique em "Adicionar um cliente gateway VPN"

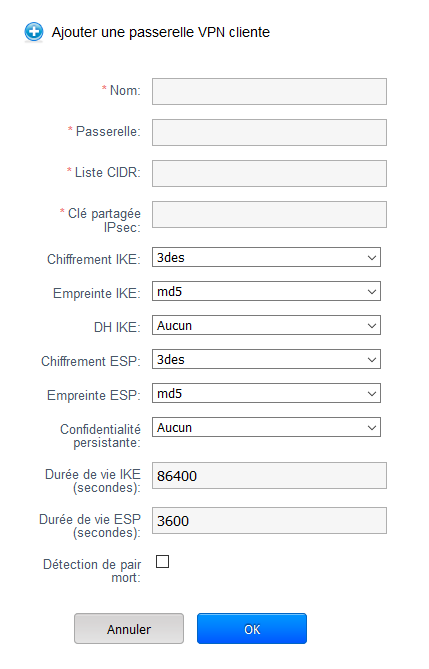

Aparece o seguinte ecrã

Nome : Escolha um nome para a VPN, ele aparecerá com este nome no menu "Gateway VPN ".

Portal : Indique aqui o endereço IP público do seu gateway (como seu roteador físico nas suas instalações com vista externamente ).

Lista de CIDR : Redes remotas privadas, separadas por uma vírgula, não deve sobrepor redes privadas de nuvem pública.

Chave compartilhada IPsec : Criptografia de chave de criptografia de autenticação, escolha algo suficientemente longo e complicado.

Criptografia IKE : Algoritmo de criptografia usado para criptografia de autenticação (É melhor colocar a AES se seu equipamento suporta ).

Impressão digital IKE : Os algoritmo de hash de dados de autenticação (É melhor colocar SHA 1 Se seu equipamento suporta ).

IKE DH : Protocolo de criptografia de chave pública

Criptografia ESP : Algoritmo de criptografia usado para criptografar os dados que circulam na vpn (É melhor colocar a AES se seu equipamento suporta ).

Ficha técnica ESP : Algoritmo de hash de dados para criptografia de dados (É melhor colocar SHA 1 Se seu equipamento suporta ).

Confidencialidade persistente : Parâmetro usado para aumentar a segurança.

Ambas as partes devem ser capazes de gerar chaves efêmeras.

Um par de chaves efêmero é gerado em cada sessão, assim mesmo se um invasor tiver a chave privada não será capaz de descriptografar os dados.

Cuidado se essa configuração estiver habilitada, ele vai abrandar o comércio.

A expectativa de vida IKE (segundos ) : Vida da fase 1 (Por padrão, um dia ).

Tempo de vida ESP (segundos ) : Vida da fase 2 (padrão 1 hora ).

Ponto morto deteção : envia um pacote em intervalos regulares para verificar se o gateway no outro extremo está acima, é recomendável que você ative essa configuração em cada um dos dois gateways.

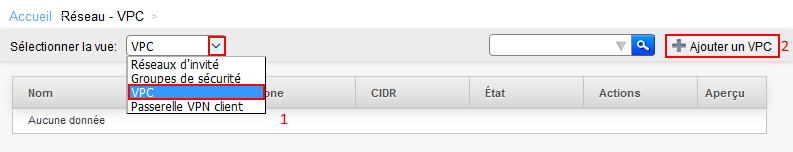

Passo 2 Criar um VPC

Abra a página de rede clicando no botão à esquerda.

No menu de rede

1. Selecione o VPC em "Selecione Exibir"

2. Adicionar um VPC

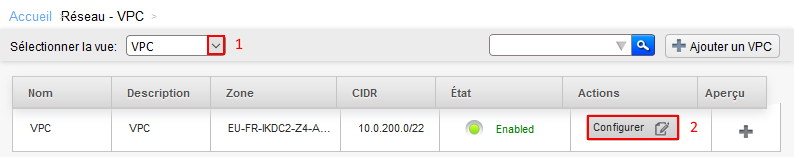

Nós usamos uma máscara de rede em 255.255.252.0 (/22) a fim de ter a possibilidade de criar redes futuras /24 e atender a todas as necessidades de evolução.

Ele cria o VPC na área em frente da nossa escolha.

Para confirmar clique em 'Okey'

O menu de rede

1. Selecione o modo de exibição VPC

2. Clique no botão 'Configurar' para configurar o VPC

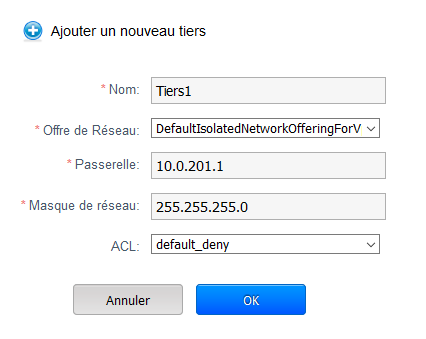

Passo 3 Adicionar e configurar uma festa para seu VPC

Forneça as seguintes informações :

[a] Oferta de DefaultIsolatedNetworkOfferingForVpcNetworks de rede é selecionada por padrão

Esta oferta de rede para posteriormente implementar regras de equilíbrio de carga.

Você pode deixar essa configuração, mas que posteriormente se você criar um novo terceiro você pode adicionar que a oferta da rede DefaultIsolatedNetworkOfferingForVpcNetworksNoLB

[b] Portal : deve incluir um ip para o gateway dos terceiros que deve tomar no super CIDR.

[c] ACL : Fixou a política de firewall regra que está por trás de um terço.

Por padrão, ambas as políticas estão disponíveis (Você pode criar outros e atribuí-las a um terço ) :

Negar padrão : nada se encaixava nada não sai

Permitir que padrão : qualquer passado de entrada e saída

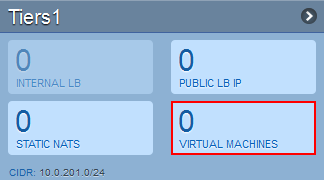

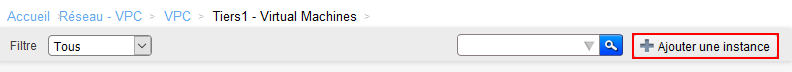

Criar uma VM no seu terço

Você pode, portanto, criar uma vm, clicando em 'Máquinas virtuais'

Clique em 'Adicionar uma instância' :

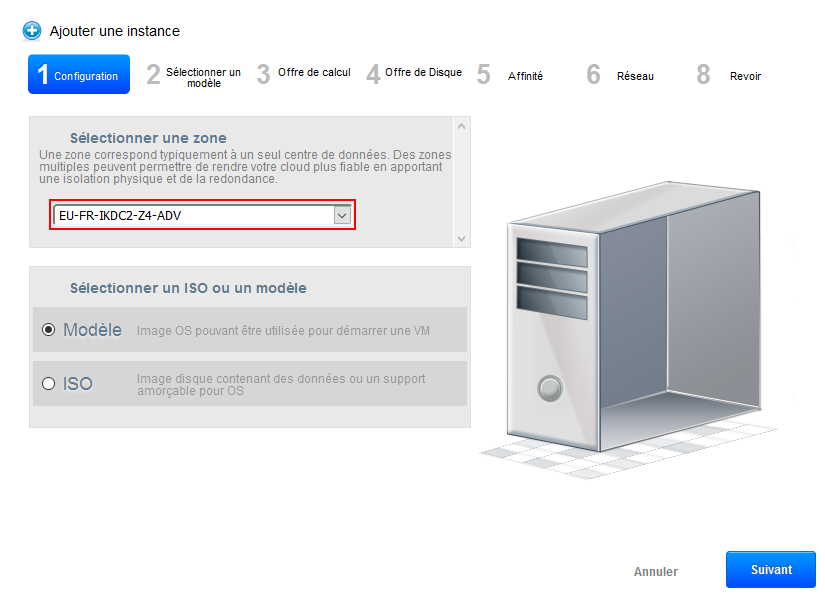

Abre o assistente de implantação, a criação é feita em sete passos :

- Passo 1 "Configuração" : Selecione uma área da lista drop-down :

Deixe a seleção de 'Modelo' verificado, em seguida, clique em 'next'.

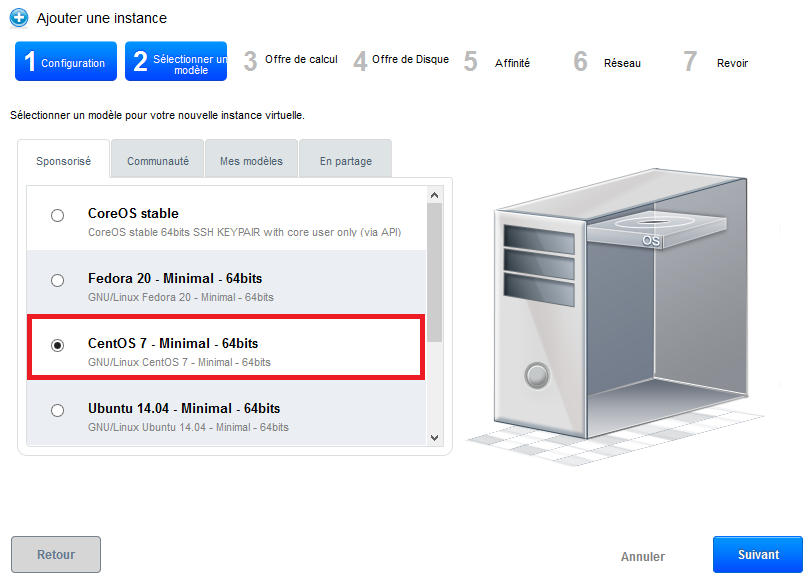

- Passo 2 "Selecione um modelo" : Selecione o sistema operacional que você quer de lista drop-down dos modelos proposto na aba 'Patrocinado' :

Clique em 'Avançar'.

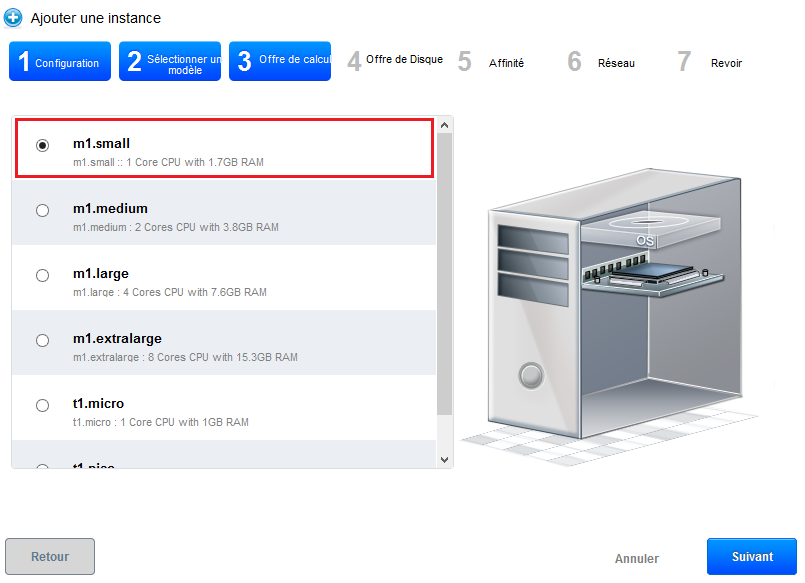

- Passo 3 "Fornece o cálculo" : Selecione a oferta de cálculo que você deseja entre as configurações propostas :

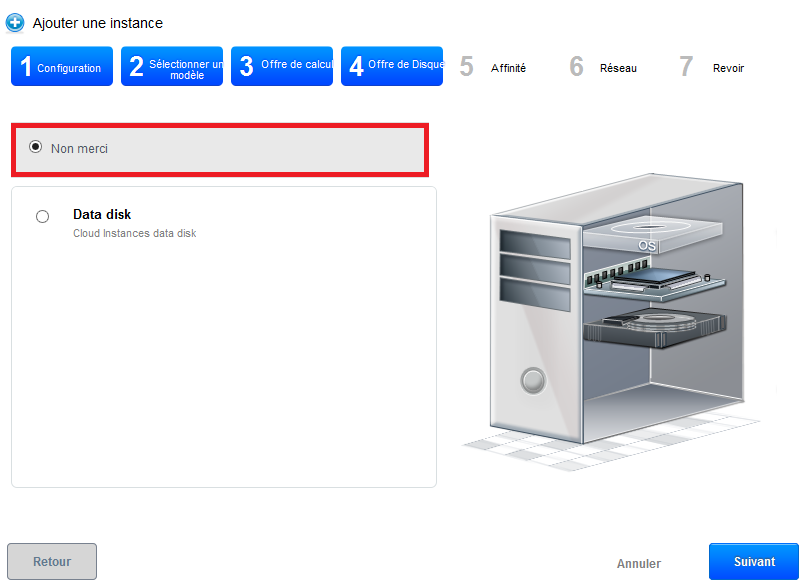

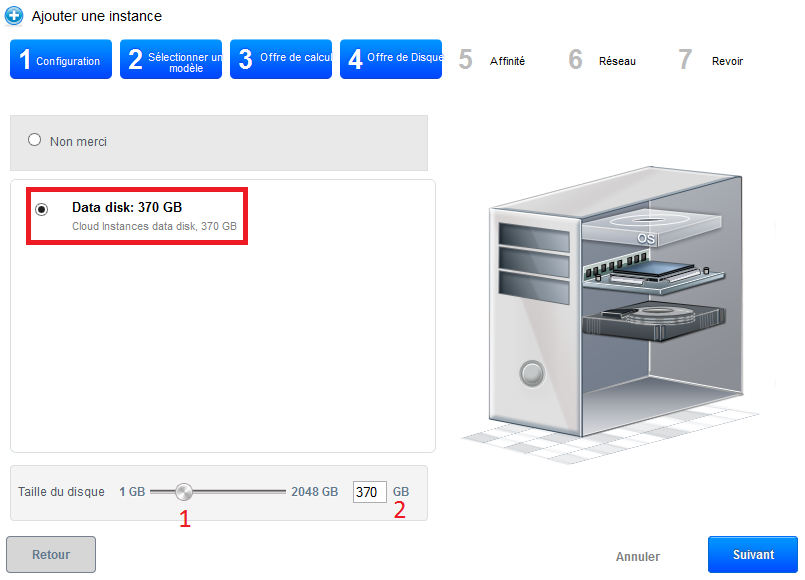

- Passo 4 "Ofertas de disco de dados" :

Deixe marcado "Não, obrigado", sua instância será implantada com um único disco de 50GB chamado ROOTDISK LVM particionamento permite a possibilidade de ajustar o tamanho das partições mais tarde.

No entanto, se você deseja adicionar um disco de dados (DATADISK ) Além de seu ROOTDISK 50Vá, selecione 'Disco de dados', em seguida, arraste o cursor para obter o tamanho que você quiser (1) ou digite o tamanho diretamente (2). Um DATADISK é limitado a 2Voo

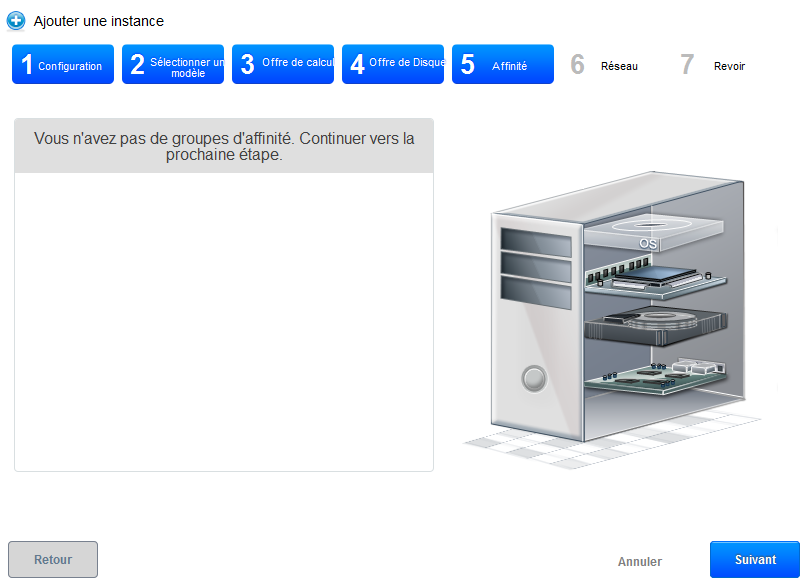

- Passo 5 "Afinidade" : Sobre a implantação do nosso julgamento, nós não temos nenhum grupo de afinidade, então você pode clicar em «Next» :

- Passo 6 'Rede' : Você pode inserir um ip dentro de sua terceira CIDR. Se você não é o sistema vai fazer isso por você e, em seguida, clique em «Next» :

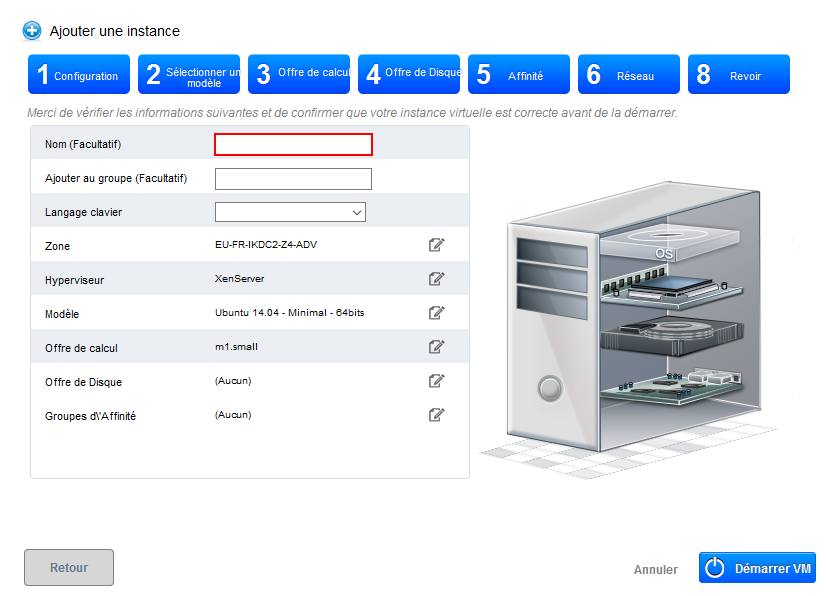

- Passo 8 "Rever" : Nesta última etapa, dê um nome para sua VM como ele aparecerá em sua interface no menu "instâncias " (Embora opcional, é altamente recomendável ). Então verifique se todas as informações são boas (Fornece o cálculo, zona, etc....;) :

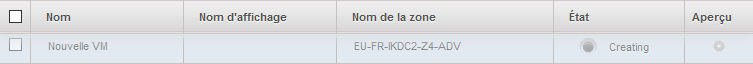

Sua instância aparece na lista dos corpos em estado "Criando"

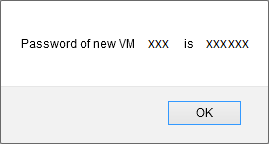

Alguns segundos depois, uma janela pop-up abre para você mostrar a senha gerada para sua nova instância, você deve notar /copiá-lo, porque é a senha do sistema para a instância que você servirá, portanto, para se conectar a ele.

Uma segunda janela pop-up diz que a tarefa de adicionar sua instância completa :

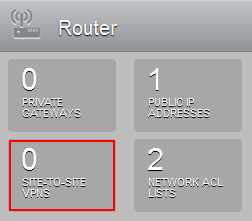

Passo 4 Adicionar um site-to-site VPN

Clique em "SITE-TO-SITE VPNS"

Confirme a criação da VPN site a site :

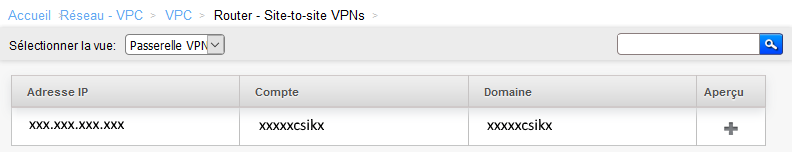

VPN site a site aparece assim :

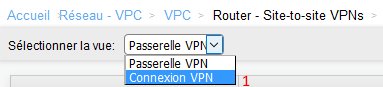

1. Interruptor para ver "Conexão VPN"

2. Criar uma conexão vpn

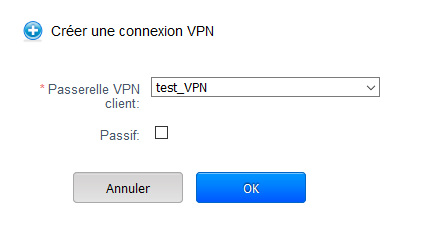

Esta janela aparece assim escolher o gateway cria anteriormente.

Se a opção "Passiva" estiver marcada, a conexão não irá aparecer se é interrompido

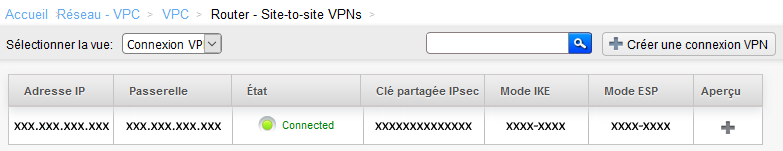

Atualize a página selecionando gateway VPN vista e, em seguida, retornar para o modo de conexão de VPN para garantir que a conexão está em estado "ligado".

A configuração de uma VPN site a site é completo lado nuvem pública Ikoula.

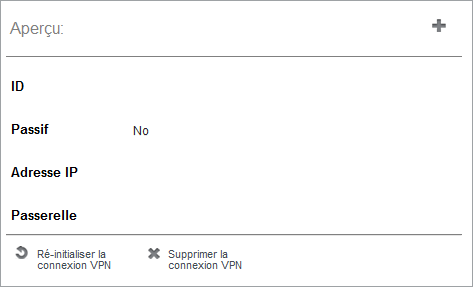

Você pode reiniciar ou remova a conexão, passando o cursor do mouse sobre a maioria no final da linha na coluna "Preview" a próxima janela aparece então :

Ativar a atualização automática de comentários